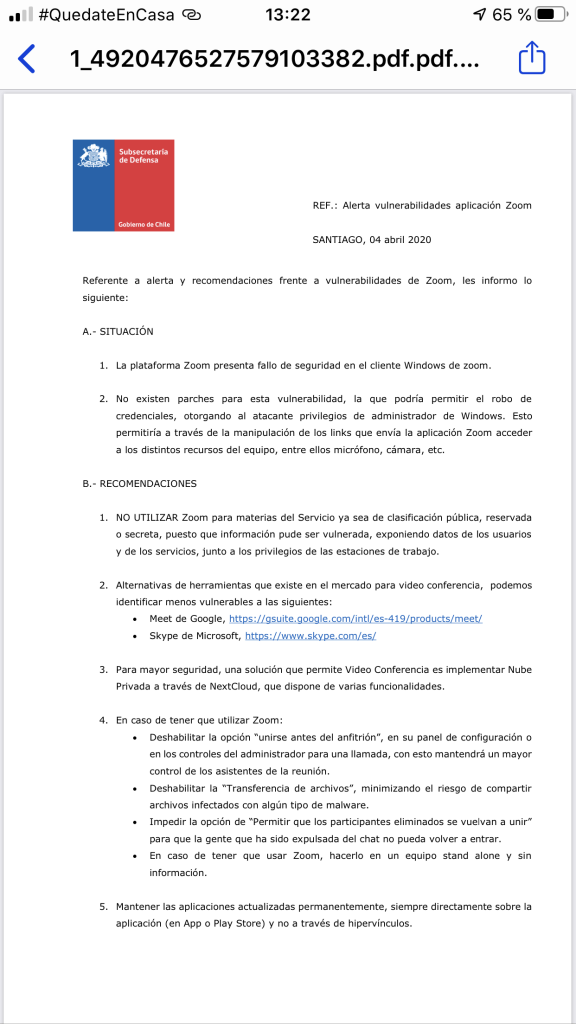

El día de hoy se conoció en redes sociales un pdf con fecha 4 de abril, “Referente a alerta y recomendaciones frente a vulnerabilidades de Zoom…”

Producto de las cuarentenas mundiales, aplicaciones como Zoom, para hacer videollamadas, han sido ampliamente descargadas y utilizadas, por ejemplo, para realizar teletrabajo.

Este documento de la Subsecretaría de Defensa explica que la aplicación Zoom presenta fallas de seguridad.

En conversación con el equipo de comunicaciones del Ministerio de Defensa nos confirman que este documento es verdadero.

El documento señala en el apartado “explicación” que:

“No existen parches para esta vulnerabilidad, lo que podría permitir el robo de credenciales, otorgando al atacante privilegios de adminsitrador de Windows. esto permitiría a través de la manipulación de los links que envía la aplicación Zoom acceder a los distintos recursos del equipo, entre ellos el micrófono, cámara, etc.”

Minuta Subsecretaría de Defensa.

La recomendación del documento es no utilizar la aplicación, ya sean temas de clasificación pública, reservada o secreta.

A su vez, se recomienda el uso de la aplicación Meet de Google y Skype de Microsoft, para reemplazar Zoom.

El documento fue enviado por la Subscretaría de Defensa a todas las subsecretarías del gobierno el día de ayer 4 de abril, alertando sobre las vulnerabilidades de la aplicación.

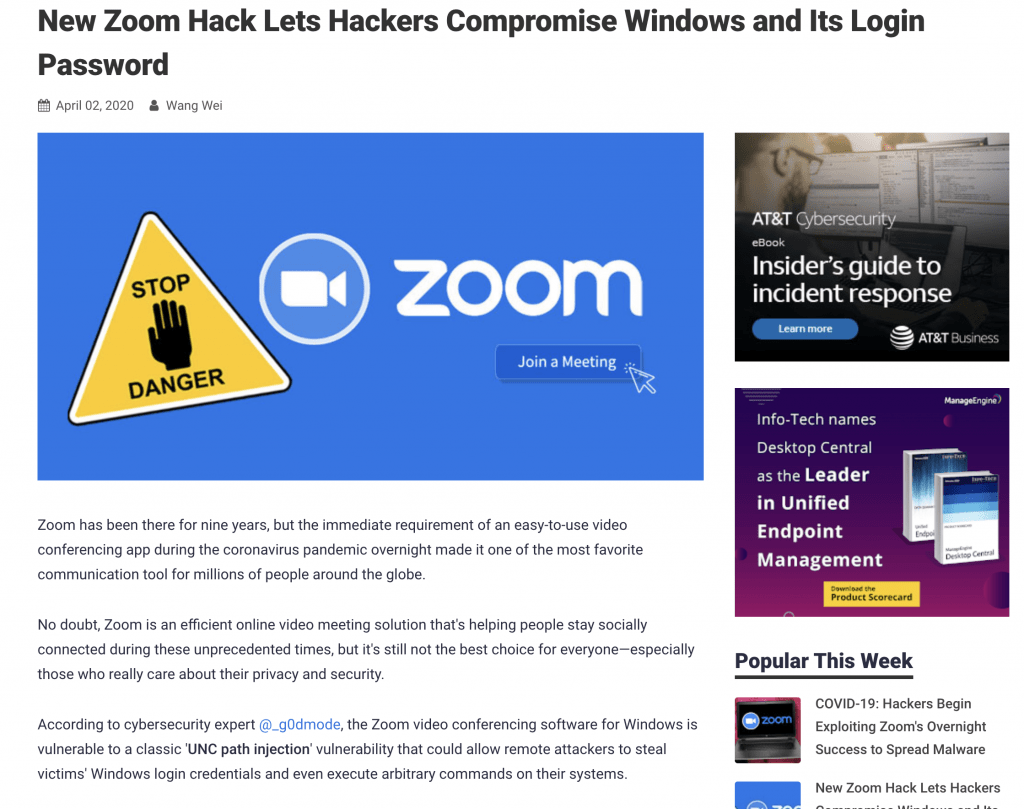

Sobre el hackeo de información, lo describe bien el sitio The Hacker News.

Using #Zoom On Windows?

— The Hacker News (@TheHackersNews) April 1, 2020

⚠️Beware — a new unpatched 'UNC path injection' vulnerability in Zoom video conferencing #software could let remote hackers steal your Windows login password.

Learn how ➤ https://t.co/KLBu4HEg7L#zoommeeting#zoombombing#coronavirus#infosecurity pic.twitter.com/5QGexNP2An

“De acuerdo a lo señaldo por el experto en cyberseguridad @g0dmode el software para windows es vulnerable al clásico “unc path injection” que permite que de forma remota, los hackers puedan robar credenciales para ingresar a windows e incluso ejecutar comandos arbitrarios en sus sistemas.”

The Hacker News